Делает ли фильтрация по MAC адресу вашу сеть безопаснее?

Фильтрация MAC-адресов позволяет вам определять список устройств и разрешать только эти устройства в сети Wi-Fi. Во всяком случае, это теория. На практике эта защита является утомительной для создания и легкому нарушению.

Как работает фильтрация MAC-адресов

Каждое ваше устройство имеет уникальный адрес управления доступом к среде передачи (MAC-адрес), который идентифицирует его в сети. Как правило, маршрутизатор позволяет любому устройству подключаться — если он знает соответствующую кодовую фразу. При фильтрации MAC-адресов маршрутизатор сначала сравнивает MAC-адрес устройства с утвержденным списком MAC-адресов и разрешает только устройство в сети Wi-Fi, если его MAC-адрес был специально одобрен.

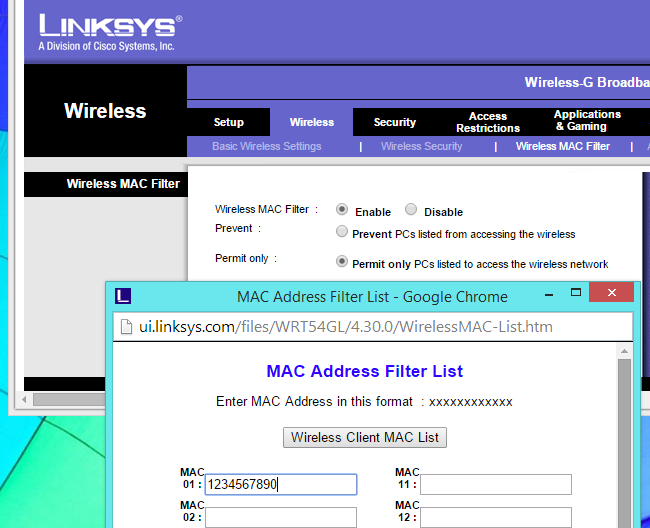

Возможно, ваш маршрутизатор позволяет вам настроить список разрешенных MAC-адресов в своем веб-интерфейсе, позволяя вам выбирать, какие устройства могут подключаться к вашей сети.

Фильтрация MAC-адресов не обеспечивает безопасность

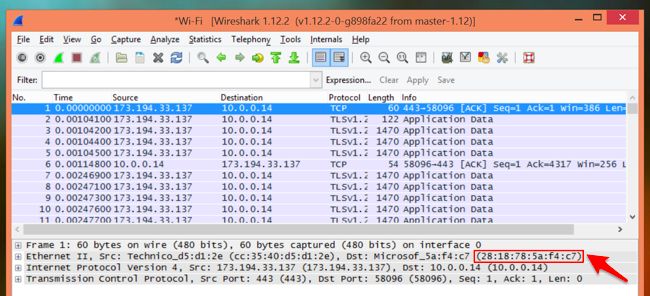

MAC-адреса также легко получить. Они отправляются в эфир с каждым пакетом, идущим на устройство и с устройства, поскольку MAC-адрес используется для обеспечения того, чтобы каждый пакет попадал на нужное устройство.

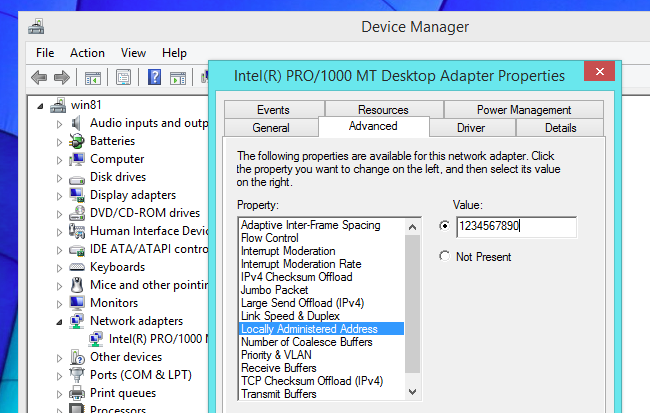

Все злоумышленники должны следить за трафиком Wi-Fi на секунду или два, изучить пакет, чтобы найти MAC-адрес разрешенного устройства, изменить MAC-адрес своего устройства на этот разрешенный MAC-адрес и подключиться к нему на этом устройстве. Возможно, вы думаете, что это будет невозможно, потому что устройство уже подключено, но атака «deauth» или «deassoc», которая принудительно отключает устройство от сети Wi-Fi, позволит злоумышленнику восстановить соединение на своем месте.

Мы здесь не увлекаемся. Злоумышленник с набором инструментов, например, Kali Linux, может использовать Wireshark для подслушивания пакета, запускать оперативную команду для изменения своего MAC-адреса, использовать aireplay-ng для отправки пакетов деассоциации на этот клиент, а затем подключаться на своем месте. Весь этот процесс может занять менее 30 секунд. И это всего лишь ручной метод, который включает в себя выполнение каждого шага вручную — не обращайте внимания на автоматизированные инструменты или сценарии оболочки, которые могут сделать это быстрее.

Шифрование WPA2 достаточно

На данный момент вы можете думать, что фильтрация MAC-адресов не является надежной, но обеспечивает некоторую дополнительную защиту только при использовании шифрования. Это похоже на истину, но не на самом деле.

Подумайте, как добавить велосипедный замок в дверь банковского хранилища. Любые грабители банков, которые могут пройти через дверь банковского хранилища, не будут иметь проблемы с блокировкой велосипедного замка. Вы не добавили никакой реальной дополнительной безопасности, но каждый раз, когда сотрудник банка должен получить доступ к хранилищу, им приходится тратить время на блокировку велосипеда.

Это утомительно и отнимает время

Время, затрачиваемое на управление этим, является основной причиной, по которой вам не следует беспокоиться. Когда вы сначала настраиваете фильтрацию MAC-адресов, вам нужно получить MAC-адрес от каждого устройства в домашнем хозяйстве и разрешить его в веб-интерфейсе вашего маршрутизатора. Это займет некоторое время, если у вас много устройств с поддержкой Wi-Fi, как это делают большинство людей.

Всякий раз, когда вы получаете новое устройство — или приходит гость, и вам нужно использовать Wi-Fi на своих устройствах, вам нужно будет войти в веб-интерфейс своего маршрутизатора и добавить новые MAC-адреса. Это выше обычного процесса настройки, когда вам нужно подключить кодовую фразу Wi-Fi на каждом устройстве.

Это просто добавляет дополнительную работу в вашу жизнь. Это усилие должно окупиться лучшей защитой, но минимальное-несуществование в безопасности, которое вы получаете, делает это нецелесообразным.

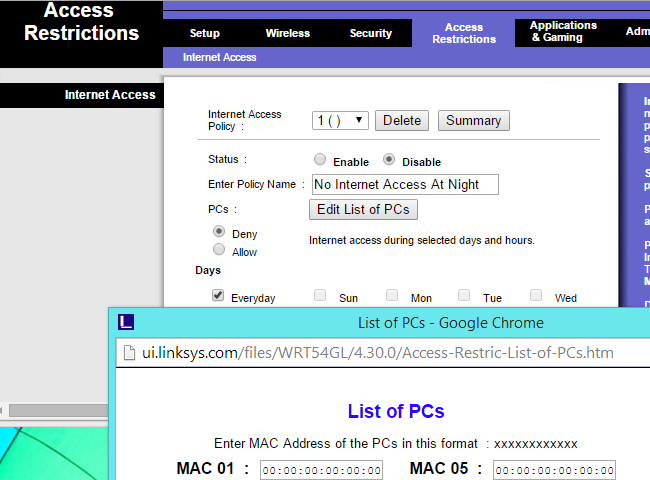

Это функция сетевого администрирования

Фильтрация MAC-адресов, правильно используемая, скорее является функцией сетевого администрирования, чем функцией безопасности. Это не защитит вас от посторонних, пытающихся активно взломать ваше шифрование и попасть в вашу сеть. Тем не менее, это позволит вам выбрать, какие устройства разрешены в Интернете.

Например, если у вас есть дети, вы можете использовать фильтрацию MAC-адресов, чтобы запретить доступ к сети Wi-Fi своим ноутбуком или смартфоном, если вам нужно их заземлить и убрать доступ к Интернету. Дети могли обойти эти родительские элементы управления с помощью простых инструментов, но они этого не знают.

Вот почему многие маршрутизаторы также имеют другие функции, которые зависят от MAC-адреса устройства. Например, они могут позволить вам включить веб-фильтрацию на определенных MAC-адресах. Кроме того, вы можете запретить доступ к веб-узлам со специальными MAC-адресами в школьные часы. На самом деле это не функции безопасности, поскольку они не предназначены для того, чтобы остановить злоумышленника, который знает, что он делает.

Если вы действительно хотите использовать фильтрацию MAC-адресов для определения списка устройств и их MAC-адресов и администрирования списка устройств, разрешенных в вашей сети, не стесняйтесь. Некоторые люди на самом деле пользуются таким управлением на определенном уровне. Но фильтрация MAC-адресов не обеспечивает реального повышения безопасности Wi-Fi, поэтому вы не должны его использовать. Большинство людей не должны беспокоиться о фильтрации MAC-адресов и, если они это делают, должны знать, что это не функция безопасности.

MAC-фильтрация в компьютерной сети

О и работает —

MAC-фильтрация — это метод безопасности, основанный на контроле доступа. При этом каждому адресу назначается 48-битный адрес, который используется для определения, можем ли мы получить доступ к сети или нет. Он помогает в выводе списка разрешенных устройств, которые вам нужны на вашем Wi-Fi, и списка запрещенных устройств, которые вам не нужны на вашем Wi-Fi. Это помогает в предотвращении нежелательного доступа к сети. В каком-то смысле мы можем занести в черный или белый список определенные компьютеры по их MAC-адресу. Мы можем настроить фильтр, чтобы разрешить подключение только к тем устройствам, которые включены в белый список. Белые списки обеспечивают большую безопасность, чем черные, потому что маршрутизатор предоставляет доступ только к выбранным устройствам.

Он используется в корпоративных беспроводных сетях, имеющих несколько точек доступа, для предотвращения связи клиентов друг с другом. Точку доступа можно настроить так, чтобы клиенты могли общаться только со шлюзом по умолчанию, но не с другими беспроводными клиентами. Это увеличивает эффективность доступа к сети

Маршрутизатор позволяет настроить список разрешенных MAC-адресов в своем веб-интерфейсе, позволяя вам выбрать, какие устройства могут подключаться к вашей сети. Маршрутизатор имеет ряд функций, предназначенных для повышения безопасности сети, но не все они полезны. Контроль доступа к медиа может показаться выгодным, но есть определенные недостатки.

В беспроводной сети устройство с надлежащими учетными данными, такими как SSID и пароль, может проходить аутентификацию на маршрутизаторе и подключаться к сети, которая получает IP-адрес и доступ к Интернету и любым общим ресурсам.

Фильтрация MAC-адресов добавляет дополнительный уровень безопасности, который проверяет MAC-адрес устройства по списку согласованных адресов. Если адрес клиента совпадает с адресом в списке маршрутизатора, доступ предоставляется, в противном случае он не подключается к сети.

Шаги для фильтрации Mac —

Для включения списка разрешенных, запрещенных или обоих устройств выполните следующие действия, приведенные ниже.

Обновление фильтрации Mac —

Обратите внимание, что если на беспроводном маршрутизаторе включена фильтрация MAC-адресов, а MAC-адрес не введен, беспроводное устройство, подключенное к маршрутизатору, не сможет подключиться

Нам не нужно включать фильтрацию MAC-адресов, если она уже отключена в целях устранения неполадок. Производитель маршрутизатора более осведомлен в этой области.

Примечание. Фильтр MAC можно включить на маршрутизаторе Linksys Wireless-N через страницу «Беспроводная связь> Беспроводной фильтр MAC». Мы можем сделать это на маршрутизаторах NETGEAR через ADVANCED> Безопасность> Контроль доступа и на маршрутизаторах D-Link через ADVANCED> NETWORK FILTER.S

Безопасность —

Изучив пакет с помощью хакеров Wireshark с помощью набора инструментов, подобного Kali Linux, можно получить доступ к сети, поскольку они могут получить MAC-адрес разрешенных устройств, а затем они могут изменить MAC-адрес своего устройства на разрешенный MAC-адрес и подключиться, выдавая себя за это устройство. Они могут использовать атаку «deauth» или «deassoc», которая принудительно отключает устройство от сети Wi-Fi, или использовать aireplay-ng для отправки пакетов деассоциации клиентам, а затем подключаться на месте устройства. Однако MAC-адреса беспроводных клиентов не могут быть действительно изменены, потому что они закодированы в оборудовании. Но некоторые критики заметили, что MAC-адреса могут быть подделаны. Все, что нужно сделать злоумышленнику, это знать один из действительных адресов. Им не нужно нарушать шифрование для доступа к вашей сети или взламывать ваш зашифрованный пароль WPA2. Они просто должны притворяться доверенным компьютером.

Фильтрация MAC-адресов не позволит обычным хакерам получить доступ к сети. Большинство пользователей компьютеров не знают, как обмануть свой MAC-адрес, не говоря уже о том, чтобы найти список разрешенных адресов маршрутизатора. В отличие от фильтра доменов, они не мешают трафику проходить через сеть.

Возникает общее сомнение в том, как хакеры могут получить наш MAC-адрес, если они не могут подключиться к сети. Недостатком Wi-Fi является то, что даже если сеть WPA2 зашифрована, MAC-адреса этих пакетов не шифруются. Это означает, что любой, у кого установлено программное обеспечение для прослушивания сети и беспроводная карта в зоне действия вашей сети, может легко получить все MAC-адреса, которые обмениваются данными с вашим маршрутизатором.

Другие решения проблемы —

Фильтрация MAC-адресов: что это такое и как это работает

Вы должны включить фильтрацию MAC-адреса на маршрутизаторе?

Большинство широкополосных маршрутизаторов и других точек беспроводного доступа включают дополнительную функцию, называемую фильтрацией MAC-адресов или аппаратной фильтрацией адресов. Это должно улучшить безопасность, ограничивая устройства, которые могут присоединиться к сети.

Однако, поскольку MAC-адреса могут быть подделаны/подделаны, действительно ли фильтрация этих аппаратных адресов полезна или это просто трата времени?

Аутентификация MAC должна быть включена?

В типичной беспроводной сети любое устройство, имеющее надлежащие учетные данные (знает SSID и пароль), может проходить аутентификацию на маршрутизаторе и подключаться к сети, получая IP-адрес и доступ к Интернету и любым общим ресурсам.

Фильтрация MAC-адресов добавляет дополнительный уровень к этому процессу. Прежде чем позволить любому устройству подключиться к сети, маршрутизатор проверяет MAC-адрес устройства по списку утвержденных адресов. Если адрес клиента совпадает с адресом в списке маршрутизатора, доступ предоставляется как обычно; в противном случае он заблокирован от присоединения.

Как настроить фильтрацию MAC-адресов

Чтобы настроить фильтрацию MAC-адресов на маршрутизаторе, администратор должен настроить список устройств, к которым необходимо подключиться. Должен быть найден физический адрес каждого утвержденного устройства, а затем эти адреса должны быть введены в маршрутизатор и включена опция фильтрации MAC-адресов.

Большинство маршрутизаторов позволяют видеть MAC-адрес подключенных устройств из консоли администратора. Если нет, вы можете использовать вашу операционную систему для этого. Когда у вас есть список MAC-адресов, зайдите в настройки вашего роутера и поместите их на свои места.

Улучшает ли фильтрация MAC-адресов безопасность сети?

Теоретически, если маршрутизатор выполняет эту проверку соединения, прежде чем принимать устройства, увеличивается вероятность предотвращения злонамеренной сетевой активности. MAC-адреса беспроводных клиентов не могут быть действительно изменены, потому что они закодированы в аппаратном обеспечении.

Однако критики отмечают, что MAC-адреса могут быть подделаны, и решительные злоумышленники знают, как использовать этот факт. Злоумышленнику по-прежнему нужно знать один из действительных адресов для этой сети, чтобы взломать его, но это также несложно для любого, кто имеет опыт использования инструментов сетевого анализатора.

Однако, аналогично тому, как запирание дверей вашего дома будет сдерживать большинство грабителей, но не останавливать определенных, так и настройка MAC-фильтрации также не позволит средним хакерам получить доступ к сети. Большинство пользователей компьютеров не знают, как подменить свой MAC-адрес, не говоря уже о том, чтобы найти список утвержденных адресов маршрутизатора.

Не путайте фильтры MAC с фильтрами контента или домена, которые позволяют сетевым администраторам предотвращать прохождение определенного трафика (например, сайтов для взрослых или социальных сетей) через сеть.

Фильтрация MAC-адресов: что это такое и как это работает

Большинство широкополосных маршрутизаторов и других точек беспроводного доступа включают дополнительную функцию, называемую фильтрацией MAC-адресов или аппаратной фильтрацией адресов. Это повышает безопасность, ограничивая количество устройств, которые могут подключаться к сети. Однако, поскольку MAC-адреса могут быть подделаны или подделаны, действительно ли фильтрация этих аппаратных адресов полезна или это пустая трата времени?

Аутентификация MAC должна быть включена?

В обычной беспроводной сети любое устройство, имеющее надлежащие учетные данные (знает SSID и пароль), может проходить аутентификацию на маршрутизаторе и подключаться к сети, получая IP-адрес и доступ к Интернету и любым общим ресурсам.

Фильтрация MAC-адресов добавляет дополнительный уровень к этому процессу. Прежде чем позволить любому устройству подключиться к сети, маршрутизатор проверяет MAC-адрес устройства по списку утвержденных адресов. Если адрес клиента совпадает с адресом в списке маршрутизатора, доступ предоставляется как обычно; в противном случае он заблокирован от присоединения.

Как настроить фильтрацию MAC-адресов

Чтобы настроить фильтрацию MAC-адресов на маршрутизаторе, администратор должен настроить список устройств, которым разрешено подключаться. Должен быть найден физический адрес каждого утвержденного устройства, а затем эти адреса должны быть введены в маршрутизатор, и опция фильтрации MAC-адресов включена.

Улучшает ли фильтрация MAC-адресов безопасность сети?

Теоретически, выполнение этой проверки соединения маршрутизатором перед приемом устройств увеличивает вероятность предотвращения злонамеренной сетевой активности. MAC-адреса беспроводных клиентов не могут быть действительно изменены, потому что они закодированы в оборудовании.

Однако, подобно тому, как запирание дверей вашего дома будет сдерживать большинство грабителей, но не останавливать определенных, настройка MAC-фильтрации не позволяет обычным хакерам получить доступ к сети. Большинство пользователей компьютеров не знают, как подменить MAC-адрес или найти список разрешенных адресов маршрутизатора.

Фильтры MAC не совпадают с фильтрами контента или домена, которые позволяют администраторам сети предотвращать прохождение определенного трафика (например, сайтов для взрослых и социальных сетей) через сеть.

Как настроить MAC фильтр в Wi-Fi роутере (Декабрь 2021).

Table of Contents:

Большинство широкополосных маршрутизаторов и других точек беспроводного доступа включают в себя дополнительную функцию, называемую фильтрацией MAC-адресов или фильтрацию аппаратных адресов. Это должно улучшить безопасность, ограничивая устройства, которые могут присоединиться к сети.

Однако, поскольку MAC-адреса могут быть подделаны / подделаны, фильтрация этих аппаратных адресов действительно полезна, или это просто пустая трата времени?

Как работает фильтрация MAC-адресов

В типичной беспроводной сети любое устройство, имеющее надлежащие учетные данные (знает SSID и пароль), может проходить аутентификацию с маршрутизатором и подключаться к сети, получать IP-адрес и доступ к Интернету и любым общим ресурсам.

Фильтрация MAC-адресов добавляет дополнительный уровень к этому процессу. Прежде чем подключить какое-либо устройство к сети, маршрутизатор проверяет MAC-адрес устройства на список утвержденных адресов. Если адрес клиента совпадает с адресом в списке маршрутизатора, доступ предоставляется как обычно; в противном случае он заблокирован от присоединения.

Как настроить фильтрацию MAC-адресов

Чтобы настроить фильтрацию MAC-адресов на маршрутизаторе, администратор должен настроить список устройств, которым должно быть разрешено присоединиться. Физический адрес каждого одобренного устройства должен быть найден, а затем эти адреса должны быть введены в маршрутизатор, а опция фильтрации MAC-адресов включена.

Большинство маршрутизаторов позволяют видеть MAC-адрес подключенных устройств с консоли администратора. Если нет, вы можете использовать свою операционную систему для этого. После того, как у вас есть список MAC-адресов, зайдите в настройки вашего маршрутизатора и поместите их в нужные места.

Например, вы можете включить фильтр MAC на маршрутизаторе Linksys Wireless-N через Беспроводная связь> Беспроводной фильтр MAC стр. То же самое можно сделать на маршрутизаторах NETGEAR через ДОПОЛНИТЕЛЬНЫЕ> Безопасность> Контроль доступа, а также некоторые маршрутизаторы D-Link в РАСШИРЕННЫЙ> СЕТЕВЫЙ ФИЛЬТР.

Фильтрация MAC-адресов повышает безопасность сети?

Теоретически, когда маршрутизатор выполняет эту проверку соединения, прежде чем принимать устройства, увеличивается вероятность предотвращения злонамеренной сетевой активности. MAC-адреса беспроводных клиентов не могут быть действительно изменены, поскольку они закодированы в аппаратном обеспечении.

Тем не менее, критики указали, что MAC-адреса могут быть поддельными, и определенные злоумышленники знают, как использовать этот факт. Злоумышленнику по-прежнему нужно знать один из действительных адресов для этой сети, чтобы взломать, но это тоже не сложно для тех, кто имеет опыт использования инструментов сетевого сниффера.

Однако, подобно тому, как блокировка дверей вашего дома сдерживает большинство грабителей, но не останавливает определенные, так же будет и настройка фильтрации MAC, чтобы средние хакеры не получали доступ к сети. Наиболее пользователи компьютеров не знают, как обманывать свой MAC-адрес, не говоря уже о поиске списка одобренных адресов маршрутизатора.

Замечания: Не путайте фильтры MAC с фильтрами содержимого или домена, которые позволяют администраторам сети останавливать определенный трафик (например, сайты для взрослых или социальных сетей) от сети.

Общение один на один это хорошо. Общение один на 200 еще лучше.

Твой босс мешает тебе выполнять свою работу или он просто управляет тобой?