Почему вы не должны включать «FIPS-совместимое» шифрование в Windows

Что такое FIPS-совместимое шифрование?

FIPS расшифровывается как «Федеральные стандарты обработки информации». Это набор государственных стандартов, которые определяют, как определенные вещи используются в правительстве, например, алгоритмы шифрования. FIPS определяет определенные конкретные методы шифрования, которые можно использовать, а также методы генерации ключей шифрования. Он публикуется Национальным институтом стандартов и технологий или NIST.

Настройка в Windows соответствует стандарту FIPS 140 правительства США. Когда он включен, он заставляет Windows использовать только схемы шифрования, проверенные FIPS, и рекомендует приложениям также делать это.

«Режим FIPS» не делает Windows более безопасной. Он просто блокирует доступ к новым схемам криптографии, которые не прошли FIPS-проверку. Это означает, что он не сможет использовать новые схемы шифрования или более быстрые способы использования тех же схем шифрования. Другими словами, это делает ваш компьютер медленным, менее функциональным и, возможно, менее безопасным.

Как Windows ведет себя по-другому, если вы включите этот параметр

Этот параметр делает две вещи для самой Windows. Это заставляет службы Windows и Windows использовать только проверенную FIPS криптографию. Например, служба Schannel, встроенная в Windows, не будет работать со старыми протоколами SSL 2.0 и 3.0, и вместо этого потребуется как минимум TLS 1.0.

Помимо этих двух вещей, включение режима FIPS рекомендует приложениям использовать только проверенное шифрование FIPS. Но это не заставляет больше ничего. Традиционные настольные приложения Windows могут выбрать для реализации любой код шифрования, который им нужен — даже ужасно уязвимое шифрование — или вообще не шифровать. Режим FIPS ничего не делает с другими приложениями, если они не подчиняются этому параметру.

Как отключить режим FIPS (или включить его, если нужно)

Вам не следует включать этот параметр, если вы не используете государственный компьютер и не обязаны это делать. Если вы включите этот параметр, некоторые потребительские приложения могут фактически попросить вас отключить режим FIPS, чтобы они могли работать должным образом.

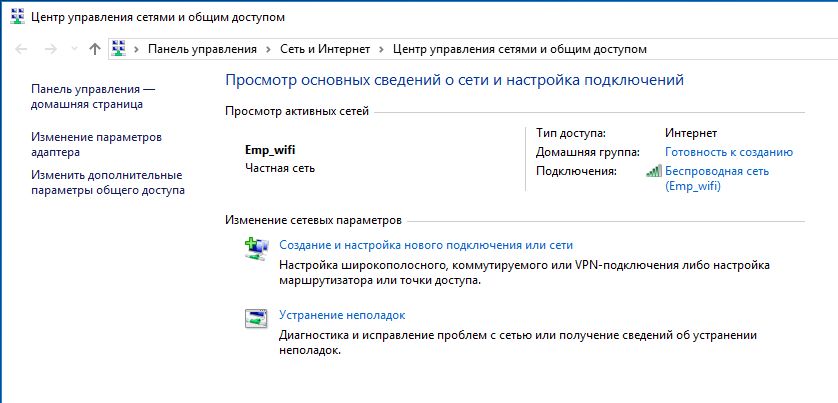

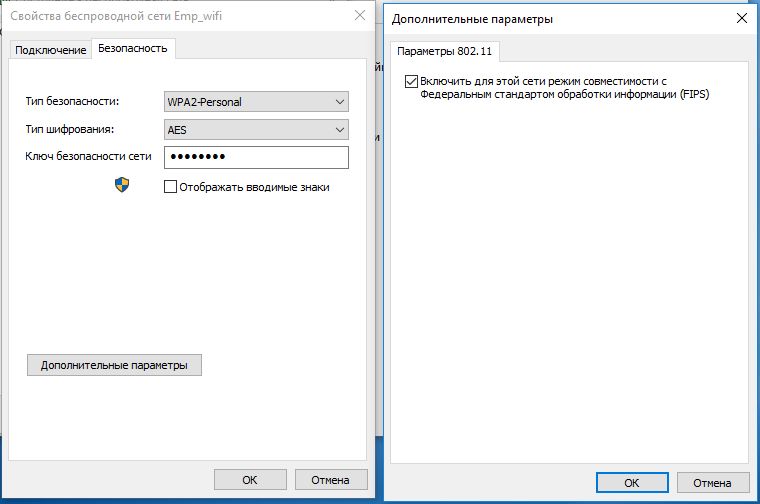

Если вам нужно включить или отключить режим FIPS — возможно, вы увидели сообщение об ошибке после его включения, вам нужно проверить, как ваше программное обеспечение будет работать на компьютере с включенным режимом FIPS, или вы используете правительственный компьютер и имеете чтобы включить его — вы можете сделать это несколькими способами. Режим FIPS можно включить только при подключении к определенной сети или через общесистемный параметр, который всегда будет применяться.

Чтобы включить режим FIPS только при подключении к определенной сети, выполните следующие действия:

Этот параметр также можно изменить в масштабе всей системы в редакторе групповой политики. Этот инструмент доступен только в версиях Windows, а не Home для Professional, Enterprise и Education. Вы можете использовать редактор локальной групповой политики только для изменения этого инструмента, если вы находитесь на компьютере, который не присоединен к домену, который управляет параметрами групповой политики вашего компьютера для вас. Если ваш компьютер присоединен к домену, а параметры групповой политики централизованно управляются вашей организацией, вы не сможете изменить его самостоятельно. Чтобы изменить этот параметр в групповой политике:

Спасибо @SwiftOnSecurity в Твиттере за то, что вдохновили этот пост!

Федеральный стандарт обработки информации (FIPS) Публикация 140-2

Стандартный обзор FIPS 140-2

Публикация 140-2 Федерального стандарта обработки информации (FIPS) — это стандарт правительства США, определяющий минимальные требования к безопасности криптографических модулей в продуктах информационных технологий, как это определено в разделе 5131 Закона о реформе управления информационными технологиями 1996 года.

Программа проверки криптографического модуля (CMVP), совместная работа Национального института стандартов и технологий США (NIST) и Канадского центра кибербезопасности (CCCS), проверяет криптографические модули на требования к безопасности для стандарта криптографических модулей (например, FIPS 140-2) и связанных стандартов криптографии FIPS. Требования к безопасности FIPS 140-2 охватывают 11 областей, связанных с проектированием и реализацией криптографического модуля. Лаборатория информационных технологий NIST управляет связанной программой, которая проверяет утвержденные FIPS криптографические алгоритмы в модуле.

Подход Корпорации Майкрософт к проверке FIPS 140-2

Корпорация Майкрософт активно поддерживает выполнение 140-2 требований, проверяя криптографические модули с момента создания стандарта в 2001 году. Корпорация Майкрософт проверяет свои криптографические модули в рамках Программы проверки криптографических модулей Национального института стандартов и технологий (NIST). Эти криптографические модули используют несколько продуктов Майкрософт, в том числе многие облачные службы.

Технические сведения о криптографических модулях Microsoft Windows, политике безопасности для каждого модуля и каталоге сведений о сертификате CMVP см. в Windows и Windows Server FIPS 140-2.

Затрагиваемые облачные платформы и службы Майкрософт

Хотя текущее руководство по внедрению CMVP FIPS 140-2 исключает проверку FIPS 140-2 для самой облачной службы; Поставщики облачных служб могут выбрать для получения и эксплуатации проверенных криптографических модулей FIPS 140 для вычислительных элементов, составляющих их облачную службу. В число веб-служб Microsoft, включающих компоненты, которые были проверены fiPS 140-2, относятся, в частности, следующие:

Azure, Dynamics 365 и FIPS 140-2

Дополнительные сведения о соответствии Azure, Dynamics 365 и другим сетевым службам см. в предложении Azure FIPS 140-2.

Office 365 и FIPS 140-2

Облачные среды Office 365

Microsoft Office 365 — это рассчитанная на множество клиентов гипермасштабируемая облачная платформа с интегрированным интерфейсом приложений и служб, доступная клиентам в нескольких регионах по всему миру. Большинство служб Office 365 позволяют клиентам указывать регион, в котором находятся их данные клиентов. Корпорация Майкрософт может реплицировать данные клиентов в другие регионы в той же географической области (например, в США) для обеспечения устойчивости данных, но корпорация Майкрософт не будет реплицировать данные клиентов за пределами выбранной географической области.

Этот раздел посвящен следующим облачным средам Office 365.

Используйте этот раздел для выполнения своих обязательств по обеспечению соответствия требованиям в регулируемых отраслях и на глобальных рынках. Чтобы узнать, какие службы доступны в тех или иных регионах, см. статьи Информация о доступности в международном масштабе и Где хранятся ваши данные как клиента Microsoft 365. Дополнительные сведения об облачной среде Office 365 для государственных организаций см. в статье Облако Office 365 для государственных организаций.

Ваша организация несет полную ответственность за обеспечение соответствия всем применимым законам и нормативным актам. Информация, представленная в этом разделе, не является юридической консультацией, поэтому по любым вопросам, относящимся к соблюдению нормативных требований в вашей организации, следует обращаться к юридическим консультантам.

Применимость Office 365 и затрагиваемые службы

Чтобы определить применимость изменений к вашим службам и подписке Office 365, воспользуйтесь следующей таблицей.

| Применимость | Затрагиваемые службы |

|---|---|

| Office 365, GCC, GCC, DoD | Проверка FIPS 140-2 |

Вопросы и ответы

В чем разница между ‘FIPS 140 Validated’ и ‘FIPS 140 compliant’?

«FIPS 140 Validated» означает, что криптографический модуль или продукт, который встраивал модуль, был проверен (‘certified’) cmVP как соответствует требованиям FIPS 140-2. «FIPS 140 compliant» является отраслевым термином для ИТ-продуктов, которые используют продукты FIPS 140 Validated для криптографических функций.

Когда корпорация Майкрософт проводит проверку FIPS 140?

Каденция для запуска проверки модуля совпадает с обновлениями функций Windows 10 и Windows Server. По мере развития индустрии программного обеспечения операционные системы выпускаются чаще, с ежемесячными обновлениями программного обеспечения. Корпорация Майкрософт проводит проверку для выпусков функций, но в период между выпусками стремится свести к минимуму изменения в криптографических модулях.

Какие компьютеры включены в проверку FIPS 140?

Корпорация Майкрософт проверяет криптографические модули в представительном примере конфигураций оборудования, Windows 10 и Windows Server. Это распространенная отраслевая практика, чтобы принять эту проверку FIPS 140-2, когда среда использует оборудование, которое похоже на образцы, используемые для процесса проверки.

На веб-сайте NIST перечислены многие модули. Как узнать, какое из них применимо к моему агентству?

Если требуется использовать криптографические модули, проверенные с помощью FIPS 140-2, необходимо убедиться, что используемая версия отображается в списке проверки. CmVP и Microsoft поддерживают список проверенных криптографических модулей, организованных выпуском продукта, а также инструкции по идентификации модулей, установленных в Windows системе. Дополнительные сведения о настройке систем, которые должны быть совместимы, см. в Windows и Windows содержимого Server FIPS 140-2.

Что означает «При операции в режиме FIPS» в сертификате?

Это предостерегает читателя о необходимости соблюдать правила конфигурации и безопасности, чтобы использовать криптографический модуль таким образом, чтобы он соответствовал политике безопасности FIPS 140-2. Каждый модуль имеет собственную политику безопасности — точную спецификацию правил безопасности, в соответствии с которыми он будет работать, и использует утвержденные алгоритмы шифрования, управление ключами криптографии и методы проверки подлинности. Правила безопасности определяются в политике безопасности для каждого модуля. Дополнительные сведения, в том числе ссылки на политику безопасности для каждого модуля, проверенного с помощью CMVP, см. в Windows и Windows-» target=»_blank»>сервере FIPS 140-2.

Требуется ли проверке FIPS 140-2 fedRAMP?

Да, Федеральная программа управления рисками и авторизацией (FedRAMP) опирается на базовые уровни управления, определенные NIST SP 800-53 Revision 4,включая шифрование SC-13, определяющее использование криптографии с проверкой FIPS или криптографии, утвержденной NSA.

Можно ли использовать присоединение Корпорации Майкрософт к FIPS 140-2 в процессе сертификации моего агентства?

Чтобы соответствовать ТРЕБОВАНИЯМ FIPS 140-2, необходимо настроить систему для работы в утвержденном режиме работы FIPS, который включает в себя обеспечение того, чтобы криптографический модуль использовал только утвержденные FIPS алгоритмы. Дополнительные сведения о настройке систем, которые должны быть совместимы, см. в Windows и Windows содержимого Server FIPS 140-2.

Какова связь между FIPS 140-2 и общими критериями?

Это два отдельных стандарта безопасности с разными, но взаимодополняющими целями. FIPS 140-2 предназначен специально для проверки программных и аппаратных криптографических модулей, а общие критерии предназначены для оценки функций безопасности в ИТ-программах и аппаратных продуктах. При оценке общих критериев часто используются проверки FIPS 140-2 для обеспечения правильной реализации базовых функций криптографии.

Как активировать или отключить Wi-Fi режим совместимости с FIPS

В некоторых случаях вам может понадобиться активировать или деактивировать Wi-Fi режим совместимости с FIPS для Windows. CHIP расскажет, как это сделать в Windows.

FIPS — Federal Information Processing Standards, Федеральные Стандарты Обработки Информации — это открыто публикуемые стандарты, разработанные правительством США, в которых, в том числе, представлены различные криптографические стандарты.

При необходимости отключить Wi-Fi режим совместимости с FIPS вы можете аналогичным способом. Если этот способ не сработал, то удалите профиль Wi-Fi и создайте новый.

Для этого в Windows 10 вам нужно будет открыть меню «Пуск» и перейти к настройкам (значок «зубчатое колесико»). Далее перейдите в раздел «Сеть и Интернет» и в левой части экрана нажмите на «Wi-Fi».

В разделе «Управление беспроводными сетями» найдите свою сеть, нажмите на «Не сохранять». После этого вам будет нужно снова присоединиться к сети Wi-Fi. Теперь FIPS-режим должен быть активирован.

Фото: компании-производители

Криптографические стандарты для IT-инженера

Стандартов защиты информации – много. Часть из них определяет условия работы механизмов аутентификации, часть описывает физическую защиту активов, часть способы резервного копирования; какие-то стандарты регулируют деятельность в определённой стране, а какие-то – в определённой части отрасли информационной безопасности (скажем, описывают условия безопасной реализации работы с платёжными системами).

Некоторые из этих стандартов касаются практически любой IT-системы, не являясь жёстко “отраслевыми”, поэтому работающему с security-решениями нужно хотя бы рамочно ориентироваться в оных.

Данная статья – краткая выжимка из рассказываемого на курсе Microsoft 2821B, поэтому может рассматриваться как доп.материал для тех, кто нуждается в более глубоких знаниях, чем дающихся на ознакомительных и базовых курсах уровня MCSE / CCIE:Security.

Криптографические стандарты, которые нужно знать каждому IT-инженеру

FIPS 140-1 и FIPS 140-2

FIPS – это Federal Information Processing Standards, разрабатываемые для формализации требований к криптографической защите информации в гос.органах США. Чтобы какое-либо ПО или оборудование могло быть сертифицировано для использования в этих структурах – ну либо связанных с ними – должна быть возможность работы в “FIPS-режиме”.

На данный момент существует 2 принятых версии стандартов FIPS – FIPS 140-1 (с января 1994 года) и FIPS 140-2 (с мая 2001 года) – и рассматриваемый с 2009 года FIPS 140-3.

FIPS не содержит новых стандартов или криптоалгоритмов – он, фактически, задаёт “нижнюю планку”, в явном виде указывая “такой алгоритм использовать нельзя, слабоват” и подобное. Включение FIPS-совместимости не добавляет функционала, а отключает часть возможностей системы.

Включение FIPS 140-1

Совместимость с данным стандартом появилась ещё в древних версиях Windows NT – иначе бы эта ОС не стала основной используемой в американских гос.учреждениях.

Вот так выглядит штатная настройка Windows по включению совместимости с FIPS 140 на уровне ОС:

Теперь немного про специфику применения FIPS-140 в различных подсистемах Windows и ПО.

FIPS 140-1 и EFS

Включение FIPS 140-1 меняет работу встроенной в NTFS 3.0 системы криптографической защиты объектов файловой системы, известной как EFS – Encrypting File System.

Если речь идёт о NT 5.0 / 5.1 SP0 (то есть от Windows 2000 до Windows XP с SP1), то для шифрования EFS используется алгоритм DESX (не обычный DES, это грубая ошибка – именно DESX, потому что уже на момент разработки NT 5.0 есть работы, показывающие, что использовать DES с эффективной длиной ключа в 56 бит для долгосрочного хранения информации небезопасно), использующий до 192 бит ключевого материала, но фактически представляющий из себя обычный DES с 56 эффективными битами ключа, к которому добавляется 2 дополнительных операции – предварительный XOR с первыми 64 битами ключевого материала и, после шифрования, дополнительный XOR с другими 64 битами ключевого материала. Человеческое название DESX – это “DES с забеляющей перестановкой”. В реализации Microsoft Windows данный алгоритм использует 128 бит, т.е. генерится ключевой материал, первой половинкой которого XOR’ят до DES’а, а второй – после.

После включения FIPS 140-1 EFS начинает использовать 3DES. Меняется, в итоге, сам алгоритм – он становится более стойким, т.к. делается не 2 раза XOR и 1 раз DES, а 3 раза DES.

Используемый в данный момент алгоритм можно увидеть вот по такому адресу: HKLM\Software\Microsoft\Windows NT\CurrentVersion\EFS\AlgorithmID

Впрочем, начиная с Windows XP SP1 шифрующая файловая система EFS будет использовать алгоритм AES и включение режима FIPS 140-1 будет давать удивительный побочный эффект – возврат с AES на менее стойкий 3DES. Это получается, потому что реализация криптоалгоритма AES, используемого в EFS в NT 5.1 и 5.2, вбита отдельным модулем в ядро Windows, а не реализуется через обычную схему модулей CryptoAPI. То есть это явный “костыль”, добавленный “сбоку” и не прошедший гос.сертификацию. В NT 6.x это уже поправлено и AES работает штатно и для всей системы и ПО – эта “интеграция” всей криптографии в CNG является одним из тех моментов, благодаря которым Vista стала использоваться в американских гос.структурах.

FIPS 140-1 и Bitlocker

В NT 6.0 фирма Microsoft реализует, в добавление к существующему EFS, механизм шифрования целых разделов – BitLocker.

Из-за того, что один из способов аварийного восстановления доступа к зашифрованному диску – в частности, схема “у нас компьютер входит в домен Active Directory, включаем BitLocker и храним пароль восстановления раздела диска в объекте AD DS, поэтому можем разблокировать в случае любых проблем с данной машиной” – не являлся сертифицированным FIPS (потому что сертификация такого метода влечёт за собой по сути сертификацию всего кода Active Directory), был распространён слух “Microsoft’овский BitLocker небезопасен, потому что раз когда FIPS правительственный включаешь, то битлокер глючит – а значит правительство США не доверяет Microsoft”.

Это не так – BitLocker официально сертифицирован по FIPS 140, просто реализация механизма отправки ключа “наружу” не подпадала под FIPS. Что, в скором времени, было исправлено – поэтому пользуясь ОС NT 6.2 и выше данная тема не особо интересна; BitLocker работает и хранит ключи в Active Directory и без FIPS 140, и с FIPS 140.

FIPS 140-1 и SSL/TLS

Всё просто – FIPS 140-1 исключает использование SSL 2.0 / 3.0, и минимальным используемым протоколом будет TLS. На данный момент это ограничение ничем не чревато, т.к. не-поддерживающих даже TLS 1.0 систем по сути не осталось. Но если где-то всё же есть что-то, к чему надо подключаться по SSL 3.0 – включение FIPS 140-1 сделает работу невозможной.

Т.е. нигде в самом стандарте FIPS 140 не указывается “Нельзя использовать SSL” – просто использование для MAC алгоритмов класса Secure Hash исключает возможность согласовать что-либо из вышеприведённого комплекта, кроме последнего пункта. А он не может использоваться из-за отсутствия в FIPS 140 указаний на использование Fortezza. В результате – ничего из SSL согласовать просто не получится.

FIPS 140-1 и RDP

В ранних версиях протокола RDP был выбор – использовать “родной” Microsoft’овский протокол защиты, или работать поверх TLS 1.0 (после – TLS 1.2). Если точнее, то для подключения к RDP-» target=»_blank»>серверу по TLS нужен как минимум NT 5.2 со стороны