Что такое файрвол и для чего он нужен?

Кстати, файрвол держит под контролем не только входящие соединения, но и исходящие. То есть, даже если на ваш компьютер как-то проник вирус и пытается «слить» вашу личную информацию кому-то в Интернет, он будет обнаружен, по крайней мере попытки «слива» информации не уйдут от внимания программы.

Теперь никто не сможет пробраться в ваш компьютер и извлечь вашу информацию. Бесконтрольные утечки трафика перекрыты.

Лучшие фаерволы

А сейчас посмотрим что собой представляют наиболее популярные файрволы:

#1 Comodo Firewall Free

На сегодняшний день это один из наиболее мощных брандмауэров, позволяющий блокировать загрузку рекламы и активное содержимое web-страниц. Также он контролирует вызывающую подозрения электронную почту. Эти способности файрвола реализуются с помощью специальных алгоритмов, которые фильтруют сетевой трафик и держат под контролем открытые соединения.

Кроме того, эти алгоритмы способны обнаруживать и запрещать любые действия, вызвавшие подозрения, которые производятся как в вашем компьютере, так и вне его, на подходах.

#2 Zone Alarm Firewall

Также он способен блокировать возможную отправку какой угодно информации без разрешения, а также защищает все программы и основную операционную систему «подзащитного» ПК от любого рода вредоносных программ.

#3 Windows Firewall Control

Это довольно удобный файрвол, способный контролировать все порты и интернет-трафик. Кроме того он может блокировать web-страницы, потенциально представляющие опасность, и рекламные всплывающие окна (так называемые pop-ups). Установка программы не представит сложности даже для начинающего пользователя.

Другие файрволы

Это далеко не полный перечень существующих файрволов, их выбор достаточно большой:

Суть проблемы

Вдруг однажды вы замечаете, что некий порт N проявляет какую-то непонятную активность, похоже, что кто-то неизвестный пытается хозяйничать в вашем компьютере. Может быть, вы кому-то из друзей говорили свои пароли, и теперь он взламывает вашу машину, пытаясь вас разыграть? А вдруг это конкуренты вашей фирмы, как-то узнавшие ваши пароли, и сейчас они узнают все ваши секреты, в том числе финансовые? Все пропало? Что же делать.

Если на вашем компьютере установлена стандартная операционная система, к примеру, достаточно современная Windows XP с сервис-паком SP2, значит файрвол у вас уже есть, встроенный.

Это странное слово Брандмауэр: что это, как настроить и чем опасно его отключение?

Знаете ли вы, какие порты открыты у вашего компьютера? Уверены, что никто не пытается «взломать» вашу сеть? Пропускает ли ваш брандмауэр запрещённые подключения? О том, как важно знать ответы на эти вопросы, расскажем в новом материале вместе с инженером по безопасности REG.RU Артёмом Мышенковым.

Брандмауэр, он же фаервол (firewall), он же межсетевой экран — это технологический барьер, который защищает сеть от несанкционированного или нежелательного доступа. Проще говоря, фаервол — охранник вашего компьютера, как и антивирус. И то и другое мы рекомендуем всегда держать включённым.

В чём же состоит риск отключения фаервола? Дело в том, что по умолчанию в вашем компьютере могут быть открытые порты, которые станут «входом» для злоумышленников.

Один из таких примеров — популярная служба Microsoft-DS (порт 445). С этим портом связаны крупные атаки наподобие WannaCry, а также другие уязвимости высокого уровня критичности. Чаще всего порт 445 просто открыт по умолчанию и необходимости в нём нет.

Примеры уязвимостей, связанных с портом 445. Справа отражена оценка уязвимости искусственным интеллектом Vulners AI, а также оценка по системе CVSS (Common Vulnerability Scoring System).

Как работает брандмауэр?

Сетевые экраны бывают двух основных видов: аппаратные и программные. Аппаратные разделяют разные подсети и фильтруют трафик между ними. Программные делают то же самое, но на уровне операционной системы.

Принцип действия сетевых экранов на разных ОС одинаковый: они работают на основе разрешающих и запрещающих правил. Разрешающие правила, как нетрудно догадаться, разрешают сетевые подключения для определённых портов, IP-адресов или программ. Такие подключения бывают исходящие и входящие.

Простой принцип настройки брандмауэра — разрешить только необходимые подключения и запретить все остальные. Посмотрим, как сделать это в операционных системах macOS, Windows и Linux.

Настройка firewall в macOS

Чтобы включить фаервол в macOS, нажмите на «яблоко» → «Системные настройки» → «Защита и безопасность». Выберите вкладку «Брандмауэр» и нажмите кнопку «Включить брандмауэр».

Защита и безопасность

После этого брандмауэр будет показывать предупреждение, когда какая-нибудь программа попытается открыть порт для доступа входящих соединений.

Если вы уверены, что приложению действительно необходим доступ к порту, то при нажатии кнопки «Разрешить» вы добавите программу в исключения брандмауэра, и для неё появится разрешающее правило. В противном случае нажмите «Отказать», чтобы создать запрещающее правило.

Настройка firewall в Windows

Самый популярный запрос в Google про Брандмауэр Windows — как его отключить. Это не наш метод! Возможно, интерфейс Брандмауэра Windows не самый дружелюбный, но мы попробуем с ним разобраться.

Если в системе установлены сторонние сетевые экраны, например Comodo Firewall или брандмауэр в составе антивируса Avast или Kaspersky, то встроенный Брандмауэр Windows работать не будет. Если же других сетевых экранов нет, то Брандмауэр должен быть обязательно включён.

Мы настроим Брандмауэр Windows в режиме повышенной безопасности.

Сначала нужно обязательно сделать бэкап политик (политика — набор правил для входящих и исходящих подключений): если что-то сломается, можно будет восстановить предыдущее состояние.

Делаем резервную копию, сохраняем политики.

Для входящих и исходящих подключений Брандмауэр Windows работает в одном из трёх режимов:

Предлагаем вам два варианта настройки на выбор: попроще и посложнее.

Попроще

Откройте «Свойства брандмауэра Windows». Во вкладках всех профилей выберите «Брандмауэр → Включить», «Входящие подключения → Блокировать все подключения».

Теперь будут заблокированы все входящие подключения независимо от правил.

Посложнее

Откройте «Свойства брандмауэра Windows». Во вкладках всех профилей выберите «Брандмауэр → Включить», «Входящие подключения → Блокировать (по умолчанию)».

При такой настройке будут блокироваться входящие подключения, для которых нет разрешающих правил.

Откройте вкладку «Правила для входящих подключений».

Оставьте только нужные разрешающие правила, либо удалите все. После этого брандмауэр будет запрашивать подтверждение, если какая-либо программа попытается открыть порт для входящих соединений.

Если вы уверены в приложении и знаете, что ему действительно необходим доступ к порту, то нажмите «Разрешить доступ», чтобы создать разрешающее правило. В противном случае нажмите «Отмена» — для приложения появится запрещающее правило.

Настройка firewall в Linux

Самое распространённое решение для Linux-систем — встроенный межсетевой экран Netfilter. Даже некоторые платные фаерволы под капотом используют именно его.

Настроить Netfilter можно с помощью утилит iptables или ufw.

Утилиту ufw настроить гораздо проще.

Заключение

Мы раскрыли базовые понятия, связанные с сетевыми экранами, но эта тема очень обширная. Если у вас появились вопросы — не стесняйтесь задавать в комментариях, мы обязательно ответим.

Что такое файрвол и для чего он нужен

Сам термин (firewall — «противопожарная стена») был заимствован из пожарной терминологии. В борьбе с пожарами, файрвол представляет собой стену или барьер, созданный для предотвращения распространения огня. Компьютерные программы назвали так, потому что их работа похожа на работу физического firewall, который препятствует распространению пожара из одной области в другую.

Если вы когда-либо использовали Интернет, особенно, работая в большой компании, вы, вероятно, слышали как используется термин файрвол. Например, сотрудники в компании говорят что-то вроде: «я не могу использовать этот сайт, так как он не разрешен файрволом (брандмауэром)».

Файрволы — это тип программного обеспечения или же физическое устройство, которое занимает место «посредника» между вашим компьютером и сетью Интернет.

Целью является контроль и наблюдение за Интернет-соединениями путем анализа каждого бита данных, передаваемых и получаемых от компьютера и программ. Брандмауэр рассматривает все соединения и блокирует те из них, которые не отвечают указанным критериям безопасности.

Брандмауэр также может действовать в качестве прокси-» target=»_blank»>сервера, что означает, что весь трафик будет передаваться через другой » target=»_blank»>сервер, прежде чем он достигнет вашего компьютера.

Возникновение файрволов

Как известно, Всемирная Сеть Интернет была создана для обмена информацией. Когда Интернет только возник, по-видимому, не было особой необходимости в построении систем безопасности. Обмен информацией происходил через частные линии. Доступ к этим частным линиям предоставлялся в конкретной точке входа в сеть, которая охранялась вооруженными охранниками. Это была сетевая безопасность в прошлом.

Однако, к 1980 году Интернет, как мы знаем, стал публичным, а первые хакеры начали свои кибер-атаки, создавая необходимость в брандмауэрах и антивирусной защите. Сегодня в Интернете существует множество сайтов с информацией о товарах, услугах и прочих вопросах, а люди могут взаимодействовать друг с другом посредством чатов и социальных сетей.

К сожалению, есть сайты и люди с «недобрыми» намерениями в Интернете, чтобы делать вредоносные вещи, например, красть личную информацию или контролировать компьютер для рассылки спама. Установка файрвола — это лучшая линия обороны против этих атак. Когда firewall правильно установлен и настроен, он будет фильтровать весь трафик, как входящий, так и исходящий.

Особенности

Как известно, компьютеры подключены к другим устройствам и Интернету через ряд портов. Компьютеры имеют более 65 тысяч портов, что, по сути, означает, что есть более 65 тысяч способов взломать ваш компьютер! Файрволы надежно закрывают порты, которые не используются на компьютере, а также контролируют активность в часто используемых портах.

Многие брандмауэры, особенно те, которые предназначены для использования дома или в малом бизнесе, интуитивно понятны и сами знают (без настройки), какие программы OK, а какие должны быть заблокированы. Межсетевые экраны могут быть внедрены в программное и аппаратное обеспечение, или же составлять комбинацию из того и другого.

Большинство современных операционных систем, таких как Microsoft Windows, поставляются с их собственным брандмауэром, который требует минимальной работы по его настройке. В Windows 7, Vista и XP, программные межсетевые экраны уже встроены в операционную систему, в то время, как более ранние версии Windows не имеют их. Компьютеры Macintosh под управлением Mac OS X 10.2 и более поздние версии также имеют встроенный брандмауэр.

Фаерволы сторонних производителей, включая коммерческое программное обеспечение достаточно просты в настройке, но, как правило, являются более мощными, чем те, которые поставляются с ОС. Такие файрволы имеют графический интерфейс пользователя для управления сетевым экраном, а функции программы включают регистрацию, отчетность и автоматическую сигнализацию при заданных пороговых значениях атаки.

Другим типом брандмауэра является аппаратный брандмауэр. Это физическое устройство, которое подключается к компьютеру и настраивается через соединение с ним — с помощью Интернет-браузера или через интерфейс командной строки. Аппаратные межсетевые экраны обычно более дорогие, чем программные, и значительно более сложные по настройке для среднего пользователя.

Многие пользователи, которые имеют маршрутизаторы, просто используют их в качестве брандмауэра. Маршрутизаторы могут блокировать доступ к портам так же легко, как и программные или аппаратные файрволы. Чтобы настроить маршрутизатор, предполагается, что вы обратитесь к руководству пользователя.

Методы работы

Файрволы являются первой линией обороны для защиты частной информации. Для большей безопасности, ваши данные могут быть зашифрованы. Предприятия с интрасетью устанавливают фаерволы для предотвращения несанкционированного доступа к собственным информационным ресурсам.

Если у вас есть высокоскоростное подключение к Интернету в вашем доме (домашняя сеть), то вам необходим брандмауэр. Небольшая домашняя сеть имеет много тех же проблем безопасности, что и большая корпоративная сеть. Вы можете использовать брандмауэр для защиты домашней сети и семьи от вредоносных веб-сайтов и потенциальных хакеров.

Файрвол и антивирус

Большинство компьютерных пользователей только сейчас начинает понимать важность безопасности компьютера. Также важно для пользователей ПК понять разницу между межсетевыми экранами и антивирусной защитой. В отличие от традиционных преступлений, краж и вторжения в частную жизнь в физическом мире, кибер-банды и кибер-преступники составляют новые и современные риски безопасности.

Можно так сказать, что, в отличие от брандмауэра, который действует, как компьютерный «швейцар», антивирус работает как «вышибала». Брандмауэр встречает на входе, однако если что-то проникло внутрь — за дело уже вступает антивирус-вышибала.

Лучшие антивирусные программные решения работают в фоновом режиме для мониторинга всех аспектов работы компьютера. Когда антивирус находит что-нибудь подозрительное, он показывает место, где он это нашел и предупреждает пользователя компьютера.

Теперь, когда Интернет достиг подросткового возраста, кибер-преступники начали использовать spyware (шпионов), cookies, веб-сайты и Интернет-браузеры для атаки компьютеров. За последние три года в области компьютерной безопасности программного обеспечения компании разработали то, что они называют anti-malware, которая является лучшим антивирусным и антишпионским решением по безопасности.

Стоит отметить, что идеальной защитой компьютера эксперты признали использование высокопроизводительного сетевого маршрутизатора со встроенным firewall, и вдобавок к нему — отмеченное наградами anti-malware решение с обновлением вирусных определений, по крайней мере, каждые два часа.

Межсетевой экран: что это такое и как он защищает корпоративные сети и сайты от злоумышленников

Внутрь корпоративной сети или на » target=»_blank»>сервер с сайтом могут проникнуть злоумышленники — и украсть данные, удалить важную информацию или что-то сломать.

Чтобы этого не случилось, нужен специальный защитный инструмент. Он называется сетевым или межсетевым экраном, брандмауэром или файрволом. Расскажем, что такое межсетевой экран, как он работает, зачем нужен и каким может быть.

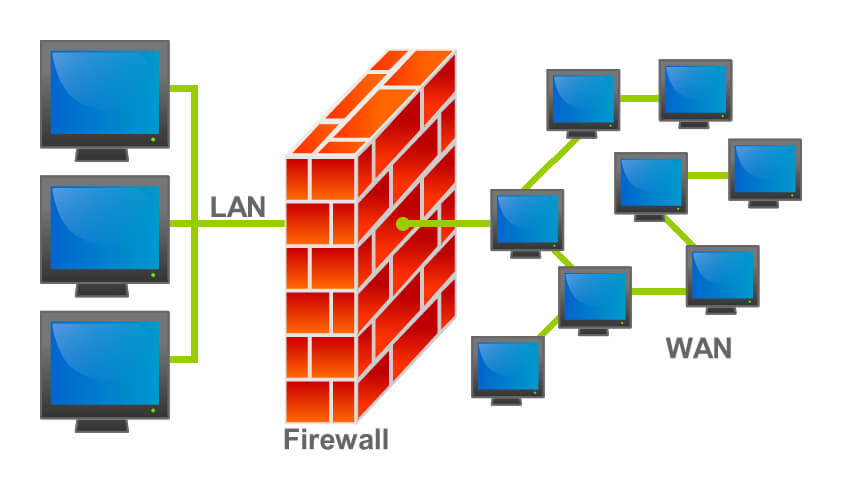

Что такое межсетевой экран и как он работает

Сначала разберемся с терминами. Межсетевой экран, МЭ, сетевой экран, файрвол, Firewall, брандмауэр — все это названия одного и того же инструмента. Главная задача файрвола — защита от несанкционированного доступа из внешней сети. Например, он может стоять между сетью компании и интернетом и следить, чтобы злоумышленники не попали в защищенную корпоративную сеть. Либо он может защищать от доступа из сети только отдельно взятый компьютер или устройство (в этой роли его чаще называют просто сетевым, а не межсетевым экраном).

Межсетевой экран может быть отдельной программой, а может входить в состав какого-либо приложения. Многие современные антивирусные программы включают в себя МЭ как компонент, защищающий компьютер. Иногда МЭ выполнен в виде ПАК (программно-аппаратного комплекса, то есть «железки»).

Для защиты брандмауэр следит за параметрами входящего и исходящего трафика. Классические брандмауэры, так называемые пакетные фильтры, оценивают трафик по параметрам сетевого уровня и принимают решение о том, пропускать или не пропускать каждый IP-пакет, по его свойствам, например:

Кроме того, МЭ умеют учитывать контекст передачи трафика. Например, часто МЭ настроен так, что трафик, который инициирован из внешней сети, блокируется, но если трафик из внешней сети является ответом на запрос из внутренней сети, то он будет пропущен.

Упрощенная схема работы файрвола

Помимо пакетных фильтров, которые фильтруют трафик на основании свойств IP-пакетов, то есть на сетевом уровне модели OSI, к МЭ также относят:

На сегодняшний день МЭ как отдельно стоящий инструмент сетевой защиты не используется. С момента появления этой технологии появились дополнительные подходы по сканированию трафика, включая DPI, IPS/IDS, защиту anti-DDoS, антивирусы потокового сканирования и другие. Но фильтрация по параметрам трафика сетевого уровня была и остается важным базовым уровнем сетевой защиты, эдаким «домофоном» в мире корпоративных сетей.

Для чего нужен межсетевой экран

Главная задача межсетевого экрана — не пропускать трафик, которого быть не должно. Это базовая защита от сканирования сети организации, от доставки на компьютеры вредоносных программ, осуществления сетевых атак, а также от несанкционированного доступа к закрытой корпоративной информации.

Межсетевой экран может быть установлен внутри корпоративной сети, например перед сетевым сегментом с особо секретными данными, чтобы допускать к нему запросы с компьютеров только определенных сотрудников. Это еще больше повышает сетевую безопасность.

Типы межсетевых экранов

Межсетевые экраны делят на две группы — аппаратные и программные.

Аппаратный МЭ. Это оборудование, на который уже установлено ПО для экранирования. Этот прибор нужно купить, подключить к своей сети, настроить — и все будет работать. Считается, что такие МЭ удобнее и надежнее. Во-первых, их «железо» специально заточено под задачи фильтрации трафика. А во-вторых, на них уже никто не сможет поставить ничего лишнего, что могло бы создать конфликты, нехватку дискового пространства и другие проблемы. Это же позволяет именно аппаратным МЭ соответствовать более строгим требованиям по сертификации. Но стоят они дороже.

Программный МЭ. Это программное обеспечение, которое нужно установить на » target=»_blank»>сервер. Это может быть железный или облачный » target=»_blank»>сервер — главное, чтобы именно через него шел весь трафик внутрь вашей корпоративной сети.

Межсетевой экран (Firewall)

Межсетевой экран или сетевой экран — комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов на различных уровнях модели OSI в соответствии с заданными правилами.

Содержание

Оба названия были заимствованы из иностранных языков и означают одно и то же: «противопожарный щит/стена» — в переводе с английского («firewall») и немецкого («brandmauer»), соответственно.

Как и проистекает из изначальной формулировки, фаервол предназначен для защиты внутренней информационной среды или ее отдельных частей от некоторых внешних потоков, и наоборот, предохраняет от прохождения отдельных пакетов вовне — например, в интернет. Фаерволы позволяют отфильтровывать подозрительный и вредоносный трафик, в том числе пресекать попытки взлома и компрометации данных.

При правильной настройке сетевой щит позволяет пользователям сети иметь доступ ко всем нужным ресурсам и отбрасывает нежелательные соединения от хакеров, вирусов и других вредоносных программ, которые пытаются пробиться в защищенную среду.

Межсетевой экран нового поколения был определен аналитиками Gartner как технология сетевой безопасности для крупных предприятий, включающая полный набор средств для проверки и предотвращения проникновений, проверки на уровне приложений и точного управления на основе политик.

Если организация изучает возможность использования межсетевого экрана нового поколения, то самое главное — определить, обеспечит ли такой экран возможность безопасного внедрения приложений во благо организации. На первом этапе вам потребуется получить ответы на следующие вопросы:

В случае положительного ответа на вышеприведенные вопросы можно сделать следующий шаг и обосновать переход со старых межсетевых экранов на межсетевые экраны нового поколения. После выбора поставщика или узкого круга поставщиков, выполненного с помощью заявки, последует этап оценки физических функций межсетевого экрана, выполняемой с применением трафика различных типов и комбинаций, а также объектов и политик, которые точно передают особенности бизнес-процессов организации.

Основной задачей сетевого экрана является защита компьютерных сетей или отдельных узлов от несанкционированного доступа. Также сетевые экраны часто называют фильтрами, так как их основная задача — не пропускать (фильтровать) пакеты, не подходящие под критерии, определённые в конфигурации.

Защита корпоративных сетей базируется на межсетевых экранах, которые теперь должны не только фильтровать потоки информации по портам, но и контролировать данные, передаваемые по наиболее популярным из них. По оценкам экспертов SophosLabs компании Sophos, до 80% нападений совершаются с использованием веб-браузера по протоколам HTTP или HTTPS, однако простым фильтрованием этих протоколов проблему не решить. Таким образом, к новому поколению межсетевых экранов, совмещенных с системами обнаружения вторжений, появляются новые требования.

Межсетевые экраны нового поколения рекомендуется внедрять для решения следующих задач:

Следует отметить, что наличие систем обнаружения вторжений требуется также при обработке персональных данных, защите банковских и платежных систем, а также и других сложных информационных инфраструктур. Совмещение же их с межсетевыми экранами очень удобно и выгодно для пользователей.

Другие названия

Брандма́уэр (нем. Brandmauer) — заимствованный из немецкого языка термин, являющийся аналогом английского firewall в его оригинальном значении (стена, которая разделяет смежные здания, предохраняя от распространения пожара). Интересно, что в области компьютерных технологий в немецком языке употребляется слово «firewall».

Файрво́лл, файрво́л, файерво́л, фаерво́л — образовано транслитерацией английского термина firewall, эквивалентного термину межсетевой экран, в настоящее время не является официальным заимствованным словом в русском языке[источник не указан 169 дней].

История межсетевых экранов

Фаерволом может быть как программное средство, так и комплекс ПО и оборудования. И поначалу они были чисто железными, как и давшие им название противопожарные сооружения.

В контексте компьютерных технологий термин стал применяться в 1980-х годах. Интернет тогда был в самом начале своего применения в глобальных масштабах.

Есть мнение, что, прежде чем название фаервола пришло в реальную жизнь, оно прозвучало в фильме «Военные игры» 1983 г., где главный герой — хакер, проникший в сеть Пентагона. Возможно, это повлияло на заимствование и использование именно такого именования оборудования.

Первыми фаерволами можно назвать маршрутизаторы, которые защищали сети в конце 1980-х. Все передаваемые данные проходили сквозь них, поэтому логично было добавить им возможность фильтрации пакетов.

Функции сетевых экранов

Разновидности сетевых экранов

Сетевые экраны подразделяются на различные типы в зависимости от следующих характеристик:

В зависимости от охвата контролируемых потоков данных сетевые экраны делятся на:

Вырожденный случай — использование традиционного сетевого экрана » target=»_blank»>сервером, для ограничения доступа к собственным ресурсам.

В зависимости от уровня, на котором происходит контроль доступа, существует разделение на сетевые экраны, работающие на:

Некоторые решения, относимые к сетевым экранам уровня приложения, представляют собой прокси-» target=»_blank»>серверы с некоторыми возможностями сетевого экрана, реализуя прозрачные прокси-» target=»_blank»>серверы, со специализацией по протоколам. Возможности прокси-» target=»_blank»>сервера и многопротокольная специализация делают фильтрацию значительно более гибкой, чем на классических сетевых экранах, но такие приложения имеют все недостатки прокси-» target=»_blank»>серверов (например, анонимизация трафика).

В зависимости от отслеживания активных соединений сетевые экраны бывают:

Хронология событий

2020: 53% ИБ-экспертов считают межсетевые экраны бесполезными

29 октября 2020 года стало известно, что специалисты по информационной безопасности (ИБ) стали отказываться от использования межсетевых экранов. Большинство мотивируют это тем, что в современном мире они больше не могут обеспечить требуемый уровень защиты, сообщили CNews 29 октября 2020 года.

Потерю ИБ-специалистами доверия к брандмауэрам подтвердило исследование компании Ponemon Institute, с 2002 г. работающей в сфере информационной безопасности, проведенное совместно с компанией Guardicore из той же отрасли. Ее сотрудники опросили 603 ИБ-специалиста в американских компаниях и выяснили, что подавляющее большинство респондентов негативно отзываются о межсетевых экранах, в настоящее время используемых в их компаниях. 53% из них активно ищут другие варианты защиты сетей и устройств в них, попутно частично или полностью отказываясь от фаерволлов из-за их неэффективности, высокой стоимости и высокой сложности.

Согласно результатам опроса, 60% его участников считают, что устаревших межсетевых экранов нет необходимых возможностей для предотвращения атак на критически важные бизнес-приложения. Столько же респондентов посчитали, что устаревшие межсетевые экраны демонстрируют свою неэффективность для создания сетей с нулевым доверием (zero trust).

76% специалистов, участвовавших в опросе Ponemon Institure, пожаловались на то, что при использовании устаревших фаерволлов им требуется слишком много времени для защиты новых приложений или изменения конфигурации в существующих программах.

62% опрошенных специалистов считают, что политики контроля доступа в межсетевых экранах недостаточно детализированы, что ограничивает их способность защищать наиболее ценную информацию. 48% респондентов подчеркнули также, что внедрение межсетевых экранов занимает слишком много времени, что увеличивает их итоговую стоимость и время окупаемости.

Согласно отчету, в то время как 49% респондентов в какой-то степени внедрили модель безопасности Zero Trust, 63% считают, что устаревшие межсетевые экраны их организаций не могут обеспечить нулевое доверие в корпоративной сети. 61% респондентов отметили, что межсетевые экраны их организаций не могут предотвратить взлом дата-